同源策略

同源策略是一种安全策略,用于限制origin的文档或者文档所加载的脚本如何同另外一个源进行交互,用于帮助阻隔恶意文档,减少可能被攻击的媒介。

同源的定义

这个方案也被称为“协议/主机/端口元组"

例如

http://store.company.com/dir/page.html 的源进行对比的示例:

源的继承

在页面中通过 about:blank 或 javascript: URL 执行的脚本会继承打开该 URL 的文档的源,因为这些类型的 URLs 没有包含源服务器的相关信息。

例如,about:blank通常作为父脚本写入内容的新的空白弹出窗口的 URL(例如,通过 Window.open() )。 如果此弹出窗口也包含 JavaScript,则该脚本将从创建它的脚本那里继承对应的源。

如何允许跨源访问

可以使用CORS来允许跨源访问,CORS是HTTP的一部分,它允许服务端来指定哪些主机可以从这个服务端加载资源

如何阻止跨源访问

1.阻止跨域写操作,利用一个CSRF token作为请求中的一个不可推测的标记,使用这个标记来阻止页面的跨站读操作。

2.阻止资源的跨站读取,需要保证该资源是不可嵌入的。阻止嵌入行为是必须的,因为嵌入资源通常向其暴露信息。

3.阻止跨站嵌入,需要确保你的资源不能通过以上列出的可嵌入资源格式使用。因为浏览器可能不会遵守Content-Type头部定义的类型,例如HTML文档中的<script>标记

Window

允许以下对Window属性的跨源访问:

方法

window.blur

window.close

window.focus

window.postMessage

部分某些浏览器允许访问除了以上更多的属性

Location

允许以下对Location属性的跨源访问:

[location.replace](https://developer.mozilla.org/zh-CN/docs/Web/API/Location/replace)

同上某些浏览器允许访问除上述外更多的属性

CORS

Cross-origin resource sharing (CORS) is a mechanism that allows restricted resources (e.g. fonts) on a web page to be requested from another domain outside the domain from which the first resource was served. A web page may freely embed cross-origin images, stylesheets, scripts, iframes, and videos. Certain “cross-domain” requests, notably Ajax requests, are forbidden by default by the same-origin security policy. Cross-origin resource sharing

(CORS)是一种机制,它允许一个网页上受限制的资源(例如字体),从提供一手资源的域名以外的另一个域名请求跨来源资源共享。 一个网页可以自由地嵌入跨来源的图片、样式表、脚本、 iframe 和视频。 默认情况下,同源安全策略禁止某些“跨域”请求,特别是 Ajax 请求。

eg:运行在 http://domain-a.com 的JavaScript代码使用XMLHttpRequest来发起一个到 https://domain-b.com/data.json 的请求。

出于安全性,XMLHttpRequest和Fetch API遵循同源策略。 这意味着使用这些API的Web应用程序只能从加载应用程序的同一个域请求HTTP资源,除非响应报文包含了正确CORS响应头。

什么情况下需要CORS?

1.XMLHttpRequest或Fetch发起的跨源HTTP请求。

2.Web字体(在CSS中通过@Font-face使用跨源字体资源)

3.WebGL贴图

4.使用drawImage将image/video 画面绘制到canvas

功能概述

跨源资源共享标准新增了一组HTTP首部字段,允许服务器声明哪些源站通过浏览器有权限访问哪些资源,另外,规范要求,对那些可能对服务器数据产生副作用的HTTP请求方法(特别是GET外的那些方法),浏览器必须先用OPTIONS方法发起一个预检请求,从而来获知服务器是否允许跨源请求,服务器确认允许之后,才发起实际的HTTP请求。在预请求中服务器也通知客户端,是否需要携带身份凭证(例如Cookies)

同时出于安全考虑,CORS请求失败产生错误是无法在JS代码层面是无法获知具体是哪里出了问题,你只能查看浏览器的控制台以得知具体是哪里出现了错误。

访问控制场景示例

简单请求

部分请求不会触发CORS预检请求,我们将这样的请求称为“简单请求”。若满足所有下述条件,则该请求可视为“简单请求”:

- 使用下列方法之一:

[GET](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Methods/GET)[HEAD](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Methods/HEAD)[POST](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Methods/POST)

- 除了被用户代理自动设置的首部字段(例如

[Connection](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Connection),[User-Agent](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/User-Agent))和在 Fetch 规范中定义为 禁用首部名称 的其他首部,允许人为设置的字段为 Fetch 规范定义的 对 CORS 安全的首部字段集合。该集合为:[Accept](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Accept)[Accept-Language](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Accept-Language)[Content-Language](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Content-Language)[Content-Type](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Content-Type)(需要注意额外的限制)[DPR](https://httpwg.org/http-extensions/client-hints.html#dpr)[Downlink](https://httpwg.org/http-extensions/client-hints.html#downlink)[Save-Data](https://httpwg.org/http-extensions/client-hints.html#save-data)[Viewport-Width](https://httpwg.org/http-extensions/client-hints.html#viewport-width)[Width](https://httpwg.org/http-extensions/client-hints.html#width)

[Content-Type](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Content-Type)的值仅限于下列三者之一:text/plainmultipart/form-dataapplication/x-www-form-urlencoded

- 请求中的任意

XMLHttpRequestUpload对象均没有注册任何事件监听器;XMLHttpRequestUpload对象可以使用[XMLHttpRequest.upload](https://developer.mozilla.org/zh-CN/docs/Web/API/XMLHttpRequest/upload)属性访问。 - 请求中没有使用

[ReadableStream](https://developer.mozilla.org/zh-CN/docs/Web/API/ReadableStream)对象。

**注意:**这些跨站点请求与浏览器发出的其他跨站点请求并无二致。如果服务器未返回正确的响应首部,则请求方不会收到任何数据。因此,那些不允许跨站请求的网站无需为这一新的HTTp访问特性担心。

例如站点http://foo.example 的网页应用想要访问 http://bar.other 的资源。http://foo.example 的网页中可能包含类似于下面的 JavaScript 代码:

|

|

客户端和服务器之间使用CORS首部字段来处理权限:

请求报文和响应报文如下:

|

|

请求的首部字段Origin表明该请求来自http://foo.example.。

在响应报文中,响应首部字段

[Access-Control-Allow-Origin](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Allow-Origin)(第 16 行)。使用 [Origin](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Origin) 和 [Access-Control-Allow-Origin](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Allow-Origin) 就能完成最简单的访问控制。本例中,服务端返回的 Access-Control-Allow-Origin: * 表明,该资源可以被任意外域访问。如果服务端仅允许来自 http://foo.example 的访问,该首部字段的内容如下:

Access-Control-Allow-Origin: http://foo.example

这样的话,除了

http://foo.example,其它外域均不能访问该资源(该策略由请求首部中的 ORIGIN 字段定义,见第10行)。Access-Control-Allow-Origin 应当为 * 或者包含由 Origin 首部字段所指明的域名。

预检请求

与前述简单请求不同,“需预检的请求”要求必须首先使用 [OPTIONS](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Methods/OPTIONS) 方法发起一个预检请求到服务器,以获知服务器是否允许该实际请求。“预检请求“的使用,可以避免跨域请求对服务器的用户数据产生未预期的影响。

如下是一个需要执行预检请求的 HTTP 请求:

|

|

上面的代码使用POSt请求发送一个XML文档,该请求包含了一个自定义的请求首部字段(X-PINGOTHER:pingpong)。另外,请求的Content-Type为application/xml.因此,该请求需要首先发出预检请求。

预检请求的请求包和响应包

|

|

之后发送的实际请求

|

|

浏览器检测到从js中发起的请求需要被预检,于是先发送了一个OPTIONS方法的“预检请求”。

预检请求中同时携带了下面两个首部字段

|

|

首部字段 Access-Control-Request-Method 告知服务器,实际请求将使用 POST 方法。首部字段 Access-Control-Request-Headers 告知服务器,实际请求将携带两个自定义请求首部字段:X-PINGOTHER 与 Content-Type。服务器据此决定,该实际请求是否被允许。

下面是需要注意的重点内容:

|

|

首部字段 Access-Control-Allow-Methods 表明服务器允许客户端使用 POST, GET 和 OPTIONS 方法发起请求。该字段与 HTTP/1.1 Allow: response header 类似,但仅限于在需要访问控制的场景中使用。

首部字段 Access-Control-Allow-Headers 表明服务器允许请求中携带字段 X-PINGOTHER 与 Content-Type。与 Access-Control-Allow-Methods 一样,Access-Control-Allow-Headers 的值为逗号分割的列表。

最后,首部字段 Access-Control-Max-Age 表明该响应的有效时间为 86400 秒,也就是 24 小时。在有效时间内,浏览器无须为同一请求再次发起预检请求。请注意,浏览器自身维护了一个最大有效时间,如果该首部字段的值超过了最大有效时间,将不会生效。

预检请求与重定向

大多数浏览器不支持对于预检请求的重定向,浏览器将报告错误

The request was redirected to ‘https://example.com/foo', which is disallowed for cross-origin requests that require preflight

Request requires preflight, which is disallowed to follow cross-origin redirect

CORS最初是允许该行为的,不过在后续的修订中废弃了这一要求

有两种方法对上述报错行为进行规避

- 在服务端去掉对预检请求的重定向;

- 将实际请求变成一个简单请求。

如果使用以上两种方法存在困难,我们仍有其他方法:

- 发出一个简单请求(使用 Response.url 或 XHR.responseURL)以判断真正的预检请求会返回什么地址。

- 发出另一个请求(真正的请求),使用在上一步通过Response.url 或 XMLHttpRequest.responseURL获得的URL。

注意:如果请求是由于存在 Authorization 字段而引发了预检请求,则这一方法将无法使用。这种情况只能由服务端进行更改。

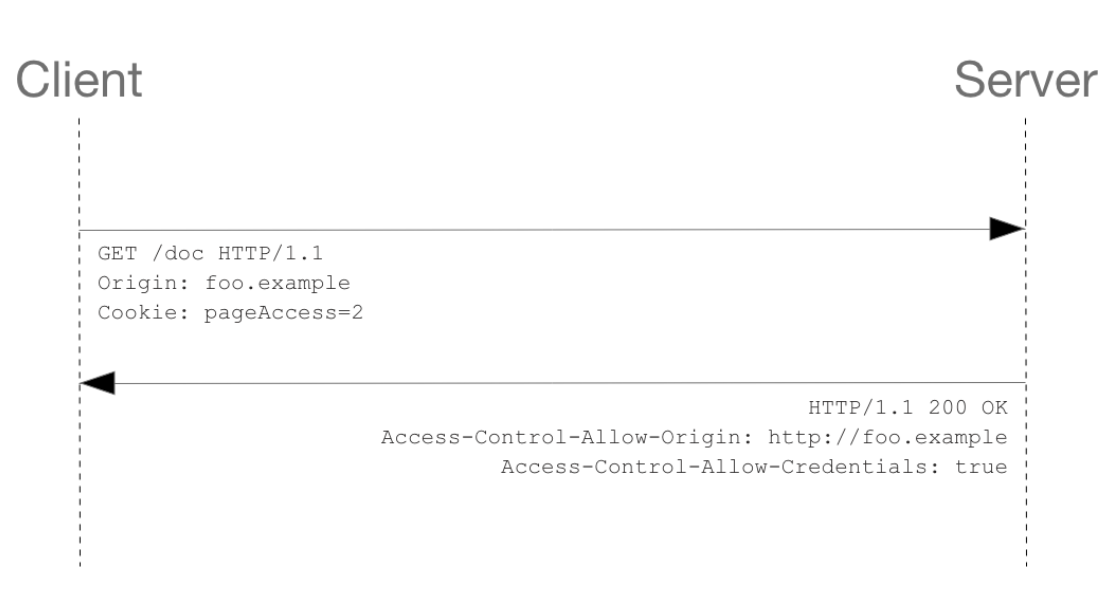

附带身份凭证的请求

[XMLHttpRequest](https://developer.mozilla.org/zh-CN/docs/Web/API/XMLHttpRequest) 或 Fetch 与 CORS 的一个有趣的特性是,可以基于 HTTP cookies 和 HTTP 认证信息发送身份凭证。一般而言,对于跨源 [XMLHttpRequest](https://developer.mozilla.org/zh-CN/docs/Web/API/XMLHttpRequest) 或 Fetch 请求,浏览器不会发送身份凭证信息。如果要发送凭证信息,需要设置 [XMLHttpRequest](https://developer.mozilla.org/en-US/DOM/XMLHttpRequest) 的某个特殊标志位。

本例中,http://foo.example 的某脚本向 http://bar.other 发起一个GET 请求,并设置 Cookies:

|

|

XMLHttpRequest 的 withCredentials 标志设置为 true,从而向服务器发送 Cookies。因为这是一个简单 GET 请求,所以浏览器不会对其发起“预检请求”。但是,如果服务器端的响应中未携带 Access-Control-Allow-Credentials: true ,浏览器将不会把响应内容返回给请求的发送者。

请求包和响应包如下:

|

|

即使指定了Cookie的相关信息,如果bar.other的响应中缺失Access-Control-Allow-Credentials: true,则响应内容也不会返回给发起请求者

附带身份凭证的请求与通配符

对于附带身份凭证的请求,服务器不得设置 Access-Control-Allow-Origin 的值为“*”。

这是因为请求的首部中携带了 Cookie 信息,如果 Access-Control-Allow-Origin 的值为“*”,请求将会失败。而将 Access-Control-Allow-Origin 的值设置为 http://foo.example,则请求将成功执行。

另外,响应首部中也携带了 Set-Cookie 字段,尝试对 Cookie 进行修改。如果操作失败,将会抛出异常。

第三方cookies

注意在CORS响应中设置的cookies使用一般性第三方cookie策略。在上面的例子中,页面是在‘foo。example’加载,但是第20行的cookie是被‘bar.other’发送的,如果用户设置其浏览器拒绝所有第三方cookies,那么将不会被保存。

HTTP响应首部字段

Access-Control-Allow-Origin

响应首部中可以携带一个Access-Control-Allow-Origin 字段,其语法如下:

|

|

其中,origin参数的值指定了允许访问该资源的外域URI。对于不需要携带身份凭证的请求,服务器可以指定该字段的值为通配符,表示允许来自所有域的请求。

例如,下面的字段值将允许来自http://mozilla.com 的请求

|

|

如果服务端指定了具体的域名而非“*”,那么响应首部中的Vary字段的值必须包含Origin。这将告诉客户端:服务器对不同的源站返回不同的内容。

Access-Control-Expose-Headers

在跨源访问时,XMLHttpRequest对象的getResponseHeader()方法只能拿到一些最基本的响应头,Cache-Control、Content-Language、Content-Type、Expires、Last-Modified、Pragma,如果要访问其他头,则需要服务器设置本响应头。

[Access-Control-Expose-Headers](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Expose-Headers) 头让服务器把允许浏览器访问的头放入白名单,例如:

|

|

这样浏览器就能够通过getResponseHeader访问X-My-Custom-Header和 X-Another-Custom-Header 响应头了。

Access-Control-Max-Age

[Access-Control-Max-Age](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Max-Age) 头指定了preflight请求的结果能够被缓存多久,请参考本文在前面提到的preflight例子。

|

|

delta-seconds 参数表示preflight请求的结果在多少秒内有效。

Access-Control-Allow-Credentials

[Access-Control-Allow-Credentials](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Allow-Credentials) 头指定了当浏览器的credentials设置为true时是否允许浏览器读取response的内容。当用在对preflight预检测请求的响应中时,它指定了实际的请求是否可以使用credentials。请注意:简单 GET 请求不会被预检;如果对此类请求的响应中不包含该字段,这个响应将被忽略掉,并且浏览器也不会将相应内容返回给网页。

|

|

上文已经讨论了附带身份凭证的请求。

Access-Control-Allow-Methods

[Access-Control-Allow-Methods](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Allow-Methods) 首部字段用于预检请求的响应。其指明了实际请求所允许使用的 HTTP 方法。

|

|

相关示例见这里。

Access-Control-Allow-Headers

[Access-Control-Allow-Headers](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Allow-Headers) 首部字段用于预检请求的响应。其指明了实际请求中允许携带的首部字段。

|

|

HTTP请求首部字段

这些首部字段无须手动设置,当使用XMLHttpRequest对象发起跨源请求时,它们已经被设置就绪。

Origin

Origin首部字段表明预检请求或实际请求的源站。

|

|

origin的参数值为源站的URI,它不用包含任意路径信息,它只是服务器名称。

**注意:**有时候将该字段的值设置为空字符是一样有用可以生效的,例如当源站是一个data URL时

**注意:**在所有访问控制请求中,Origin首部字段总是被发送。

Access-Control-Request-Method

[Access-Control-Request-Method](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Request-Method) 首部字段用于预检请求。其作用是,将实际请求所使用的 HTTP 方法告诉服务器。

|

|

相关示例见这里。

Access-Control-Request-Headers

[Access-Control-Request-Headers](https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/Access-Control-Request-Headers) 首部字段用于预检请求。其作用是,将实际请求所携带的首部字段告诉服务器。

|

|